はじめに

DevOpsの組織設定、Generalに引き続きSecurityの設定について説明

対応する疑問

・DevOpsの操作の制限などはどうやるの?

・AzureADのようなグループを作ってそこに権限を割り当てることは可能?

Organization Settingsの設定続き

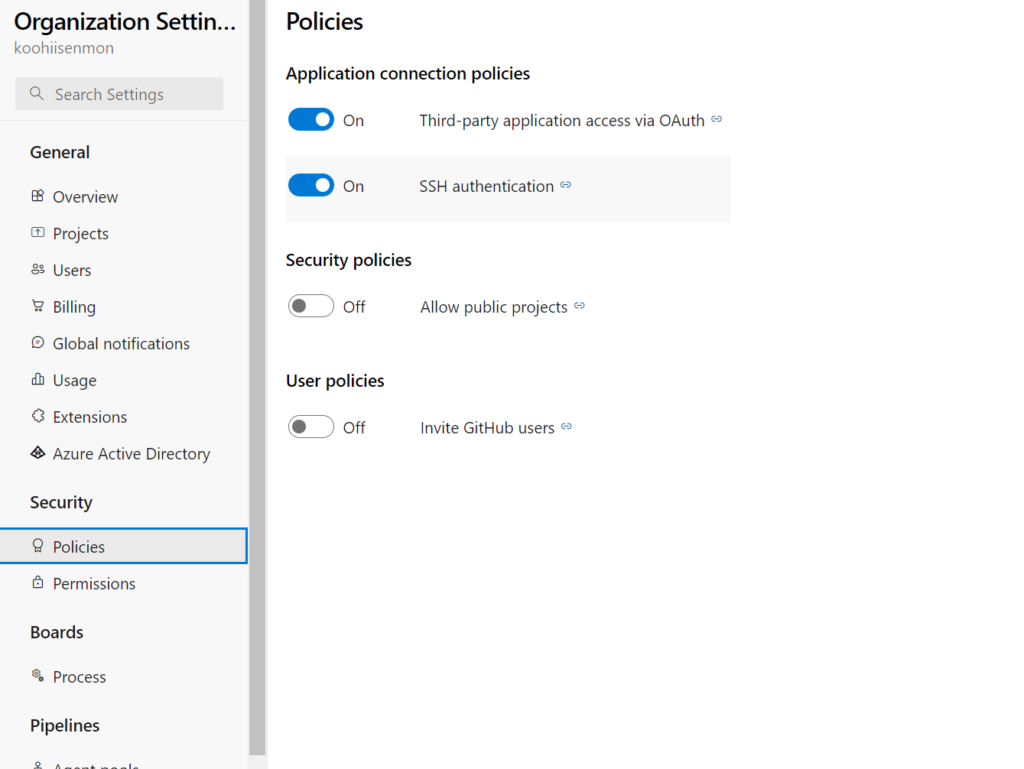

Policies

Third-party application access via OAuth

=>OAuthを使用してサードパーティのアプリケーションがAzure DevOpsにアクセスできるようにする。基本オンで良い

SSH authentication

=>SSH公開鍵認証を使用して、Azure DevOpsに対してセキュアなリモートアクセスを設定する。基本オンで良い

Allow public projects

=>パブリックプロジェクトの作成を許可するか制御する。DevOpsでNew Projectを選択したときにパブリックプロジェクトを選択できなくする。お好みで、ただ会社とかならプライベートのみにしておくのが良い気がする。

Invite GitHub users

=>GitHubのユーザーをAzure DevOpsに招待して共同作業やリポジトリのアクセスを可能にする。GitHubとAzure DevOps間でシームレスな連携を実現できる。お好みで。

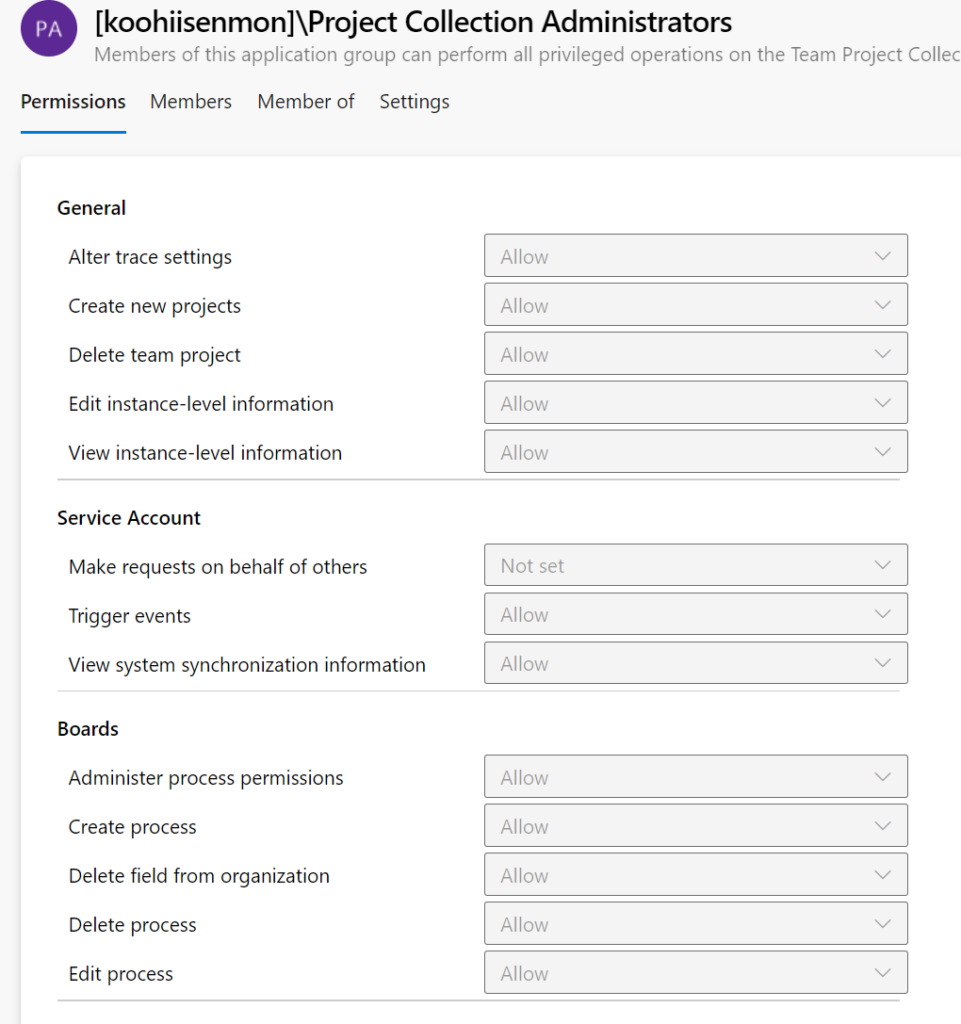

Permissions

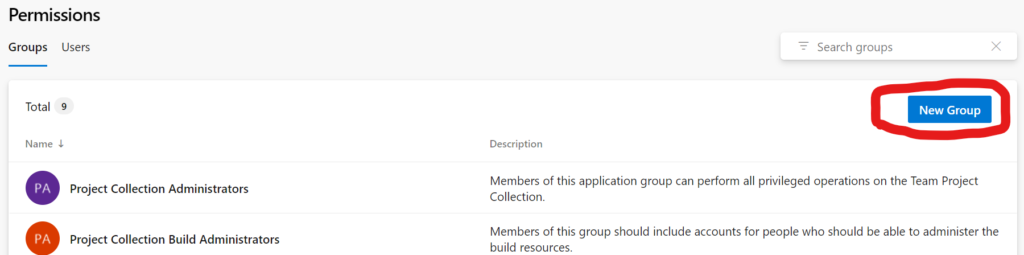

Groups

アクセス許可設定ができるところ。(Permissionsの名の通り)

Groupsには初期から画像のようなグループが作成されており、それぞれに権限が割り振られている。例えばProject Collection Administratorsを押下すると以下のようにすべて許可されていることがわかる

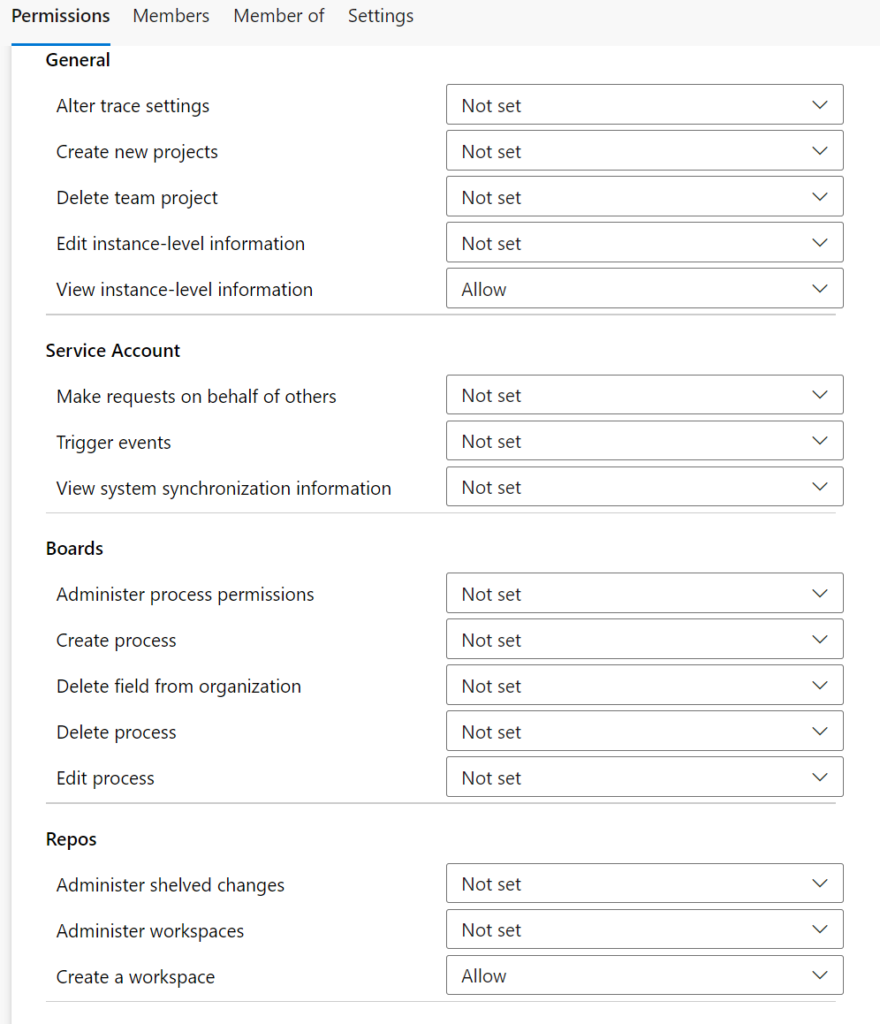

例えばProject Collection Valid UsersはReposの操作以外は閲覧のみ許可されている

ということでこの画面で権限設定を行い、本番作業時に必要な権限のみ払い出すなどの管理が可能になる。

新規でGroupを作成することももちろん可能。

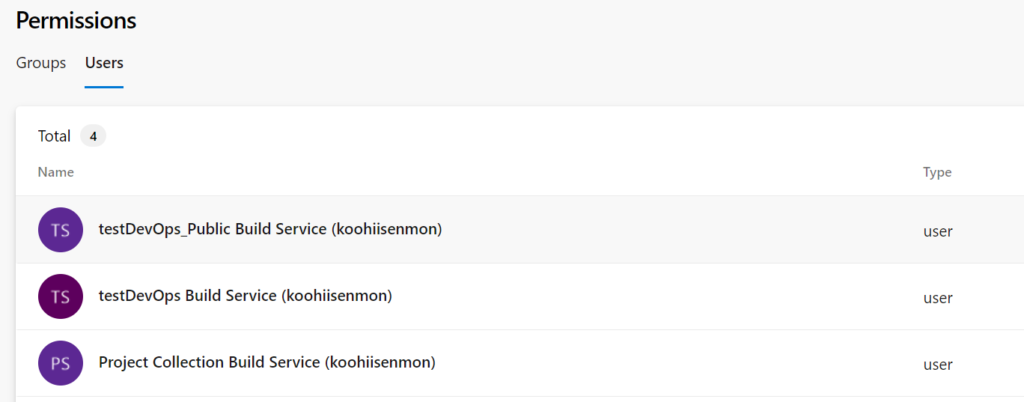

Users

ユーザー単位でも権限を付与することが可能。

基本的にはユーザーの権限は最小限に絞っておき、グループの方で必要な権限を付与するように利用している。

感想

今回はOrganization Settingの「Security」部分について記載してみました。最も慣れている人であればDevOps作成してポチポチしてればなんとなくわかるとは思いますが何かの足しになれば幸いです。次はBoardsです。一個しかないですが。